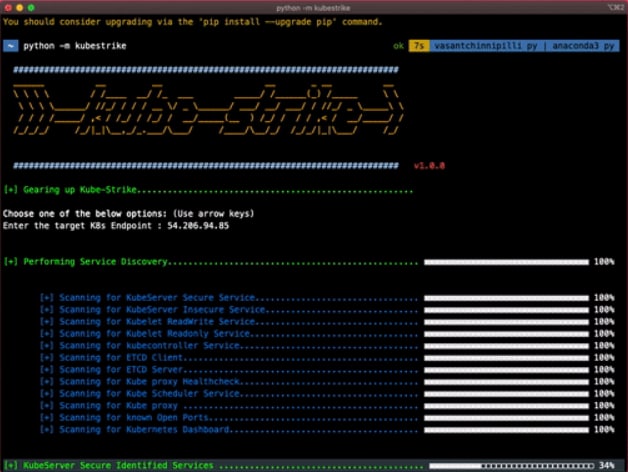

kubestrike - инструмент на Python для идентификации

Есть поддержка двух режимов сканирования:

- Аутентифицированное (нужен токен с

- Не аутентифицированное (возможно в случае наличия анонимного доступа в кластере)

Текущие возможности:

- Анализ

- Возможность запускать команды в контейнерах

- Предоставляет информацию о потенциальных возможностях поднятия привилегий

Все проверки можно поискать по коду по паттерну

P.S.Вспомнил как еще в бытность редактором рубрик "X-Toolz"и "Security soft" в журнале "Хакер" приходилось к выпуску готовить по 15-30 tool

security misconfigurations (по сути своей слабых и не безопасных настроек) в Kubernetes (как self-hosted, так и Amazon EKS, Azure AKS, Google GKE и т.д.).Есть поддержка двух режимов сканирования:

- Аутентифицированное (нужен токен с

read-only привилегиями)- Не аутентифицированное (возможно в случае наличия анонимного доступа в кластере)

Текущие возможности:

- Анализ

IAM в кластере, привилегированных субъектов в кластере , контейнеров, сервисов, Pod Security Policies, Network Policies- Возможность запускать команды в контейнерах

- Предоставляет информацию о потенциальных возможностях поднятия привилегий

Все проверки можно поискать по коду по паттерну

[+] Scanning for их достаточно много. Сам инструмент по своей сути просто yet another tool для Kubernetes, но может кому и приглянется.P.S.Вспомнил как еще в бытность редактором рубрик "X-Toolz"и "Security soft" в журнале "Хакер" приходилось к выпуску готовить по 15-30 tool