Список знаний и навыков специалистов SOC 🧑💻

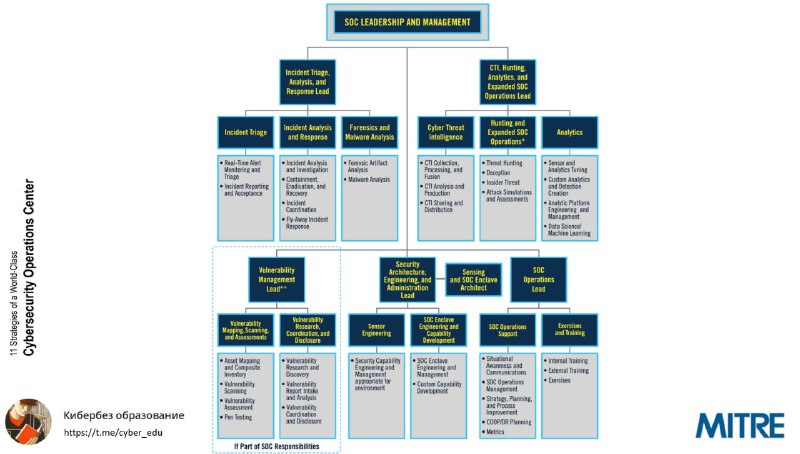

Снова вернусь к отчету MITRE про Cybersecurity Operations Center👀 Принимая во внимание различные роли, выполняемые в SOC, требуется широкий список знаний и навыков:

— Знание внутреннего устройства ОС (Windows, macOS, Linux, Android, iOS).

— Практическое знание стека сетевых протоколов (OSI), включая IPv4, IPv6, TCP, UDP, SMTP, HTTP, HTTP/2, HTTPS, SMB/CIFS, уровень защищенных сокетов/безопасность транспортного уровня (SSL)/(TLS), протокол RDP.

— Понимание того, как работают веб-приложения, приложения электронной почты и другие распространенные интернет-приложения.

— Понимание механизмов и архитектур распределенной аутентификации и контроля доступа, таких как SSAML, OAUTH и ADFS.

— Практические знания основ криптографии, протоколов и концепций, таких как PKI, асимметричный обмен ключами и симметричная криптография.

— Знание общих сетевых служб, таких как NAT, DHCP, DNS и NTP.

— Практическое понимание использования основных поставщиков облачных услуг, а также понимание того, как настраивать, защищать и контролировать системы и данные в этих средах.

— Знание мобильных архитектур, протоколов и безопасности.

— Тем, кто занимается разведкой киберугроз, необходимо знание общих моделей угроз, таких как ромбовидная модель анализа вторжений, Cyber Kill Chain, MITRE ATT&CK; также понимание публичных и частных источников данных для поддержки анализа киберугроз, и хорошие навыки написания отчетов.

— Для аналитиков вредоносного ПО — возможность разобрать подозрительный файл на части и сформулировать понимание вектора его атаки и вероятной цели, а также способность разбирать исполняемые файлы с помощью дизассемблеров, отладчиков и шестнадцатеричного дампа. Это могут быть двоичные файлы PE и ELF, а также байт-код JScript, Java и Python или макросы Microsoft Office.

— Понимание систем, предназначенных для конкретных задач, будь то автоматизация зданий, спутники, подключенные транспортные средства, устройства здравоохранения или системы SCADA.

#аналитика #карьера_в_ИБ

Снова вернусь к отчету MITRE про Cybersecurity Operations Center

— Знание внутреннего устройства ОС (Windows, macOS, Linux, Android, iOS).

— Практическое знание стека сетевых протоколов (OSI), включая IPv4, IPv6, TCP, UDP, SMTP, HTTP, HTTP/2, HTTPS, SMB/CIFS, уровень защищенных сокетов/безопасность транспортного уровня (SSL)/(TLS), протокол RDP.

— Понимание того, как работают веб-приложения, приложения электронной почты и другие распространенные интернет-приложения.

— Понимание механизмов и архитектур распределенной аутентификации и контроля доступа, таких как SSAML, OAUTH и ADFS.

— Практические знания основ криптографии, протоколов и концепций, таких как PKI, асимметричный обмен ключами и симметричная криптография.

— Знание общих сетевых служб, таких как NAT, DHCP, DNS и NTP.

— Практическое понимание использования основных поставщиков облачных услуг, а также понимание того, как настраивать, защищать и контролировать системы и данные в этих средах.

— Знание мобильных архитектур, протоколов и безопасности.

— Тем, кто занимается разведкой киберугроз, необходимо знание общих моделей угроз, таких как ромбовидная модель анализа вторжений, Cyber Kill Chain, MITRE ATT&CK; также понимание публичных и частных источников данных для поддержки анализа киберугроз, и хорошие навыки написания отчетов.

— Для аналитиков вредоносного ПО — возможность разобрать подозрительный файл на части и сформулировать понимание вектора его атаки и вероятной цели, а также способность разбирать исполняемые файлы с помощью дизассемблеров, отладчиков и шестнадцатеричного дампа. Это могут быть двоичные файлы PE и ELF, а также байт-код JScript, Java и Python или макросы Microsoft Office.

— Понимание систем, предназначенных для конкретных задач, будь то автоматизация зданий, спутники, подключенные транспортные средства, устройства здравоохранения или системы SCADA.

#аналитика #карьера_в_ИБ